Artículo escrito conjuntamente por: James Robinson y Jeff Kessler

Con la rapidez con la que cambian las estrategias de redes de área extendida (WAN) y de acceso remoto con sus tecnologías asociadas, siempre nos sorprende la cantidad de tiempo que algunos profesionales de la seguridad y auditores dedican al debate entre la conectividad de túnel dividido y la de túnel completo.

La historia puede explicar en parte cómo hemos llegado hasta aquí. Mucho antes de que COVID-19 asomara su fea cabeza, los departamentos de seguridad de las empresas ya estaban lidiando con la mejor manera de proteger la conectividad remota. En primer lugar, indicaban a todos los empleados que trabajaban de forma remota que llegaran a la red corporativa a través de una VPN, lo que significaba que todo el tráfico se dirigía a través del firewall/concentrador de VPN en el centro de datos de la empresa. Cuando estos usuarios sólo, o principalmente, accedían a aplicaciones alojadas dentro de la red corporativa, esto tenía sentido, aunque las limitaciones de ancho de banda a veces reducían el rendimiento de las aplicaciones. Un punto intermedio que muchos encontramos (nos gustaba llamarlo “split-tunneling”) era también permitir las conexiones directas para los servicios en la nube "aprobados" mientras que todo lo demás se enviaba al centro de datos. Sin embargo, este enfoque seguía teniendo puntos débiles, como el abuso de estos servicios en la nube, que están expuestos, y la falta de visibilidad por parte de los departamentos de seguridad. A medida que las soluciones en la nube se hacían más frecuentes, obligar al tráfico que viajaba desde las oficinas remotas a las aplicaciones basadas en la nube (y viceversa) a hacer una parada en el centro de datos empezó a tener cada vez menos sentido.

La solución fácil era reducir el retorno de tráfico innecesario al centro de datos dejando que las máquinas remotas hablaran directamente con Internet. Muchos departamentos de seguridad implementaron el "túnel dividido", mediante el cual el tráfico que necesita pasar por la red corporativa utiliza conexiones VPN, mientras que el tráfico que se dirige a Internet va directamente allí sin visitar el centro de datos en absoluto.

Pero lo fácil no es la seguro y el túnel dividido levanta enormes banderas rojas para los departamentos de seguridad. Los navegadores de Internet, las aplicaciones de software como servicio (SaaS) y las tecnologías de streaming crean nuevos vectores de ataque para el malware. A menos que los flujos de datos de estas soluciones fluyan a través del firewall corporativo, la empresa depende únicamente de las soluciones de protección de puntos finales para la detección y mitigación de amenazas. Si un ataque DNS o ICMP consiguiera saltarse la seguridad de los puntos finales, no sólo podría utilizarse como canal encubierto, sino que también podría ser el punto de entrada a la empresa a través de la conexión VPN. Históricamente, los departamentos de seguridad no han tenido una buena visibilidad de este tipo de ataques en los que el tráfico de mando y control es asíncrono al tráfico tunelizado que entra en la empresa. Además, estos sistemas con túneles divididos eran mini puntos de pivote que permitían que un sistema comprometido fuera la entrada a los sistemas y aplicaciones protegidas del centro de datos.

Los túneles divididos ya eran problemáticos y controvertidos antes de la COVID. Era difícil gestionar la complejidad de los puertos y protocolos de origen a destino, por lo que muchas empresas utilizaban una estrategia de "todo o nada" para acceder a los sistemas/aplicaciones o exigían que se ofrecieran servidores de salto y otras tecnologías a los usuarios finales. Entonces llegó la pandemia, que llevó a las empresas de todo el mundo a enviar a casa a gran parte de su plantilla. Y para las empresas que hace un año seguían confiando en la conectividad de túnel completo, que retornaba todo el tráfico a través del centro de datos, el repentino aumento del volumen de tráfico provocado por la COVID redujo el rendimiento a un nivel mínimo para los usuarios finales de la WAN. La escalabilidad también era difícil de medir por el aumento inesperado del volumen. Las prisas por adquirir e implantar una infraestructura adicional para soportar el mayor volumen de tráfico no dejaron mucho tiempo para proteger, reforzar y supervisar esta nueva infraestructura.

El túnel multipunto seguro ofrece otra opción

¿Qué debe hacer entonces un departamento de seguridad cuando Microsoft 365, Google Workspace e incluso aplicaciones de videoconferencia como Zoom sustentan casi todas las facetas de las operaciones corporativas? ¿Deben los responsables de la seguridad insistir en el retorno del tráfico vía VPN, añadiendo una latencia que puede socavar la productividad de los empleados? ¿Deben utilizar archivos PAC y otras tecnologías que añaden complejidad y tienen modelos complejos de gestión? ¿O deberían eliminar el filtrado del tráfico de Internet, con todos los peligros que ese enfoque conlleva?

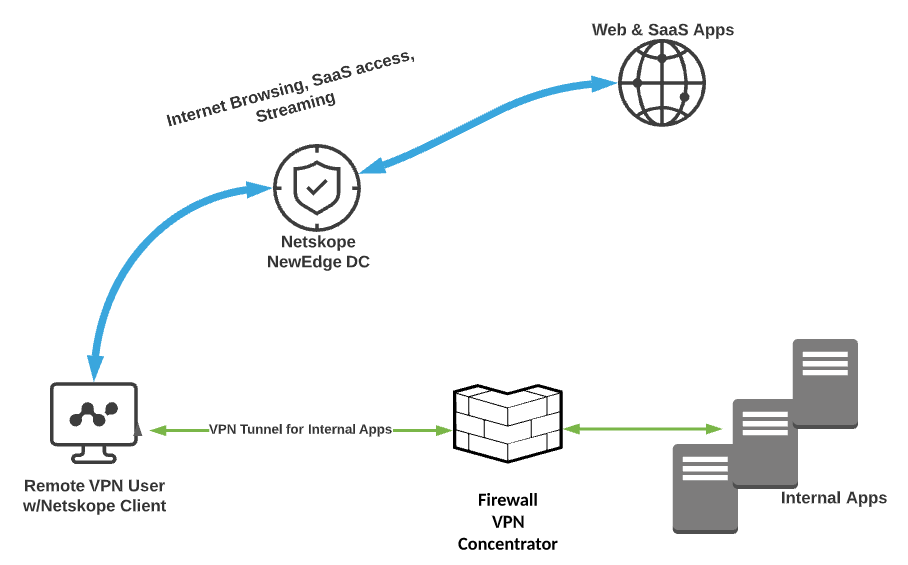

Mi respuesta, como líder de seguridad que ha pasado por muchas pruebas, es ninguna de las anteriores. En su lugar, los departamentos de seguridad deberían ampliar sus horizontes y considerar una tercera solución al dilema—el túnel multipunto seguro. Se trata de un modelo de arquitectura de red en el que el tráfico remoto entra en la red corporativa sólo si el centro de datos es su destino final. Pero, a diferencia del túnel dividido, el túnel multipunto seguro no deja el resto del tráfico sin protección. Como su nombre indica, el túnel multipunto seguro redirige las comunicaciones hacia y desde los recursos basados en la nube a través de un segundo túnel, que está protegido por un firewall en la nube.

Esencialmente, en una organización moderna con un surtido de diferentes superficies de ataque, este enfoque establece una conexión TLS a cada borde de la red. Los recursos locales y los basados en la nube son supervisados por herramientas de seguridad especializadas, y el tráfico llega a cada destino a través de un túnel seguro independiente. El departamento de seguridad puede supervisar y aplicar controles de forma centralizada a todo el tráfico, independientemente de que se devuelva al centro de datos. De hecho, me gusta pensar que el tráfico que se dirige al firewall en la nube no es regresado sino "marchado".

Los tonos de gris mejoran el control y el cumplimiento normativo

Una arquitectura de este tipo acelera el tráfico que se dirige al centro de datos corporativo porque muchas menos comunicaciones compiten por ese ancho de banda de la VPN. Al mismo tiempo, la tunelización multipunto segura aplica seguridad según los requisitos de la empresa al tráfico directo a Internet, por lo que la empresa no depende de las soluciones de protección de puntos finales para proteger completamente las conexiones hacia la nube.

Quizás lo más importante es que una infraestructura de seguridad bien diseñada que utilice el túnel multipunto seguro debe incluir un cuadro de mando que proporcione al departamento de seguridad de la empresa una visibilidad única de los eventos de seguridad en cada uno de los túneles. Todos los puertos, protocolos y telemetría deben estar conectados, tanto si conducen al centro de datos como a la nube.

Esta estrategia proporciona a los usuarios finales una protección eficaz con un impacto mínimo en el rendimiento y ofrece a los administradores de seguridad una mayor confianza en que los controles de los sistemas remotos son lo suficientemente fuertes como para defenderse de las amenazas, siempre en evolución. También permite a los departamentos de seguridad adoptar arquitecturas de Confianza Cero y Confianza Adaptativa que pueden ayudar a proteger a las empresas, así como a tranquilizar a los auditores, que pueden tener dudas sobre el cumplimiento de las normas de una arquitectura de red que aprovecha el túnel dividido con una seguridad mínima para el tráfico directo a la nube.

Muchos lectores pueden estar de acuerdo con el uso del túnel multipunto seguro como un enfoque sólido para el acceso remoto, sin embargo, nuestro equipo de auditoría y de riesgo de terceros puede no entender el modelo o no se le ha dado la orientación para cuando el modelo y la estrategia deben ser utilizados. En otros casos, como profesionales de la seguridad, nos hemos acostumbrado a ver el túnel completo y el túnel dividido como nuestras únicas opciones. Pero la arquitectura WAN no se limita a esta simplificación excesiva de o lo uno o lo otro. Como la mayoría de las cosas en la vida, las WAN están disponibles en una gama de opciones. La selección de la estrategia correcta requiere que los profesionales de la seguridad piensen más allá de lo binario.

Atrás

Atrás

Lea el blog

Lea el blog