À medida que todos nós aprendemos a aplicar na prática a tecnologia emergente do Secure Service Edge (SSE), aqui está um caso de uso de SSE—talvez o mais significativo, pelo menos em nosso futuro imediato. Olhando para 2022, muitas empresas, sem dúvida, terão em mente planos de retorno ao escritório. Mas voltar ao escritório traz riscos inesperados para os quais os líderes de segurança precisam estar preparados. Da mesma forma, a “Grande Demissão” dos trabalhadores em busca de opções permanentes de trabalho home office também está surgindo. A “Grande Troca” é a situação mais provável, como já visto no setor de serviços do mercado de trabalho em 2021. Está claro que as equipes de segurança precisam reorientar sua mentalidade para garantir a segurança dos dados onde quer que estejam e de onde quer que sejam acessados à medida que os funcionários fazem mudanças de carreira. Especificamente, utilizando a visibilidade, reconhecimento de instância e contexto de dados inerente a uma arquitetura Secure Access Service Edge (SASE), bem como as tecnologias que compõem SSE e formam o lado da segurança SASE.

Ameaças internas por trás da “Grande Demissão”

Analisando melhor a situação, a maioria das organizações anunciará sua intenção de retornar aos escritórios com 30 a 60 dias de antecedência para que os funcionários tenham tempo suficiente para se preparem. Mas a perspectiva é que esses funcionários que se acostumaram com o trabalho remoto não queiram retornar a um escritório, dessa forma, eles tenderão a procurar por esse modelo permanente e estarão dispostos a mudar de emprego para arranjar cargos mais flexíveis. Mas, à medida que as pesquisas de emprego aumentam, também aumenta o risco de exfiltração de dados confidenciais.

No início deste ano, o Netskope Threat Labs constatou um aumento de 300% no roubo de dados durante os últimos 30 dias de trabalho dos colaboradores que estavam de saída de suas empresas, com 74% desses dados indo para instâncias pessoais do Google Drive. Além disso, o Netskope Cloud Threat and Threat Report também apontou que 83% dos dispositivos corporativos gerenciados já possuem instâncias de aplicações pessoais instaladas, facilitando ainda mais a exfiltração de dados.

Sem o contexto de dados integrado adequado, visibilidade e reconhecimento de instâncias, as empresas poderão se expor a um grande risco de exfiltração de dados confidenciais durante a reabertura dos escritórios. Se em média os funcionários estão movendo até 20 arquivos da empresa para uma instância de aplicação pessoal por mês e você não consegue ver os dados e para onde estão indo, você já tem um problema sério em suas mãos.

É aqui que as tecnologias que compõem o SSE, dentro de uma arquitetura SASE projetada adequadamente , podem ajudar os líderes de segurança a nivelar sua estratégia de proteção e manter os dados confidenciais seguros à medida que se movem pelas aplicações em nuvem, gerenciadas e não gerenciadas, incluindo instâncias pessoais favorecidas para exfiltração de dados.

Considerações de SSE em ação

SSE, como o Gartner o define, refere-se à stack de segurança em evolução necessária para alcançar com sucesso uma convergência SASE, incluindo Cloud Access Security Broker (CASB), Secure Web Gateway (SWG), Firewall-as-a-Service e Zero Trust Network Access (ZTNA). Dois benefícios principais do SSE são a capacidade de acompanhar os dados onde quer que eles estejam e entender o contexto em torno do acesso aos dados.

No Netskope Security Cloud, isso pode se manifestar por meio da proteção de dados que utiliza classificadores AI/ML inline para imagens e documentos, incluindo currículos, código-fonte e outros tipos específicos de dados confidenciais. Da mesma forma, o Netskope Advanced Analytics pode mostrar a movimentação de dados desconhecidos e riscos categorizados por aplicação, usuário, instância e atividade, além de aplicações de alto risco, uso de aplicações duplicadas e outras ameaças. Quando integrado à Análise Comportamental de Entidade e Usuário (UEBA), o contexto de onde esses classificadores e riscos é detectado com reconhecimento de instância e pode acionar um alerta e notificar a equipe de segurança sobre atividades suspeitas.

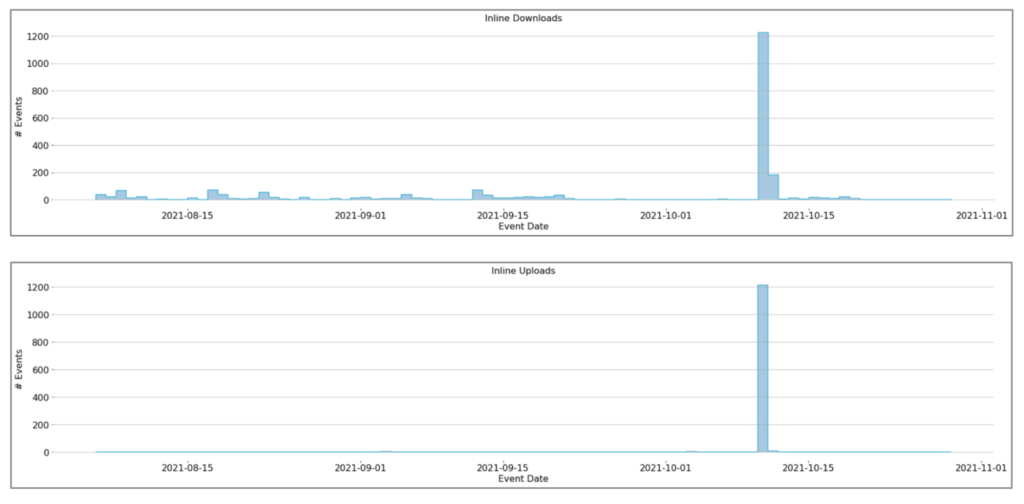

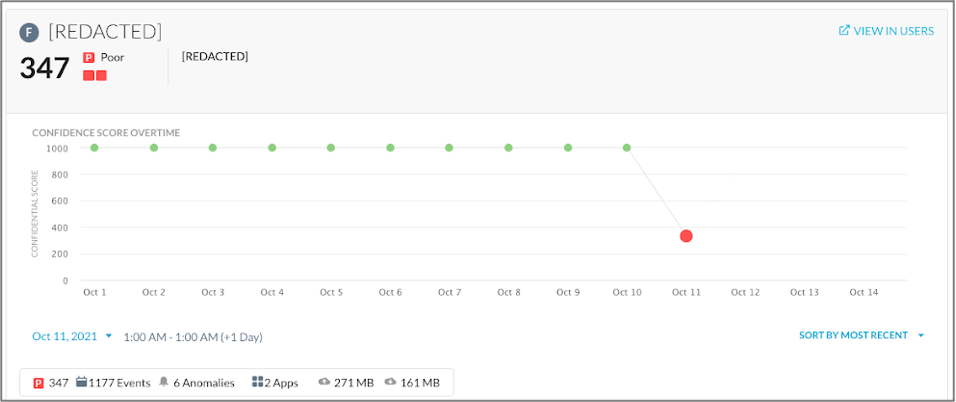

Para contextualizar melhor como tudo isso funciona em ação, aqui está o que aprendemos em um estudo de caso recente. Em uma empresa de serviços financeiros, o Netskope SSE coleta atividades na web, aplicações, serviços em nuvem e atividades de dados da empresa. O Netskope SSE identificou um funcionário que estava saindo da empresa e copiou mais de 1.200 arquivos confidenciais para uma instância de aplicativo pessoal para armazenamento em nuvem. Nessa situação, e conforme ilustrado abaixo, o Netskope UEBA não apenas viu que o usuário estava baixando 10 vezes mais arquivos do que normalmente faria, mas também conseguiu ver que esses arquivos estavam indo para instâncias de aplicações de nuvem pessoais. Como resultado, o UEBA correlacionou mais de seis anomalias e vários alertas de DLP para reduzir imediatamente a pontuação do User Confidence Index (UCI) do usuário de quase 1000 (bom) para 347 (ruim) e alertar a equipe de segurança da empresa.

Os controles de política adaptativa da Netskope também podem atuar na UCI para risco do usuário, além do Cloud Confidence Index TM (CCI) para risco da aplicação em tempo real com orientação sobre o comportamento do usuário, recomendação de alternativas mais seguras, invocando autenticação de aumento ou solicitando justificativas para a atividade desejada. Aproveitar o contexto nos controles de política permite que a Netskope detecte ameaças internas, comprometimento e movimentação de dados indesejada inline por meio de inspeção de API.

Com esse tipo de situação de ameaça interna em mente, os líderes de segurança que desejam evoluir sua estratégia para acomodar os planos de retorno ao trabalho com o advento da Grande Demissão em massa, devem ter visibilidade de onde seus dados fluem com consciência de contexto e instância. Para a eficácia da proteção de dados contra ameaças, SSE em SASE é um requisito fundamental que as defesas legadas hospedadas na nuvem simplesmente não fornecem hoje. Como resultado dessa migração de segurança com quatro transformações principais, SASE pode ajudar a habilitar melhor suas fases de transformação de rede e segurança enquanto o SSE determinará seu sucesso com as fases de transformação de aplicações e dados em relação direta à proteção de dados e ameaças.

Voltar

Voltar

Leia o Blog

Leia o Blog